Gestern Abend hat Microsoft die neue Windows 10 Technical Preview Build 9926 veröffentlicht. Erstmals stehen neben der englischen Sprachvariante auch viele weitere Sprachen zur Verfügung. Wer bisher die englischsprachige Preview-Build genutzt hat, kann relativ einfach auf die deutsche Windows 10 Build 9926 umsteigen. Ich zeige euch wie.

Die Grundvoraussetzung für das Update ist eine offizielle Preview-Build 9879 von Windows 10. Die zuletzt geleakten Builds 9888 und 9901 können nicht aktualisiert werden. Des Weiteren wird für das Update eine ISO-Datei in der gewünschen Sprache benötigt, in unserem Fall Deutsch. Die verschiedenen ISOs stehen im Windows Insider Program zum Download bereit.

Anschließend muss die heruntegeladene ISO-Datei unter der englischen Preview von Windows 10 gemountet werden. Einfach per Rechtsklick auf die ISO-Datei klicken und “Mount” auswählen. Anschließend die “setup.exe” ausführen.

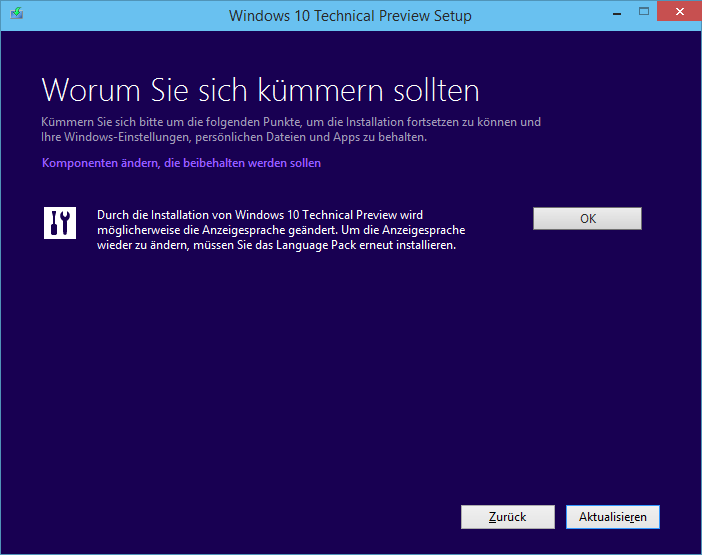

Nach einem kurzen Ladevorgang erscheint ein Hinweis, dass die Anzeigesprache geändert wird. Genau was wir wollen, also mit “OK” bestätigen und dann unten auf den “Aktualisieren”-Button klicken.

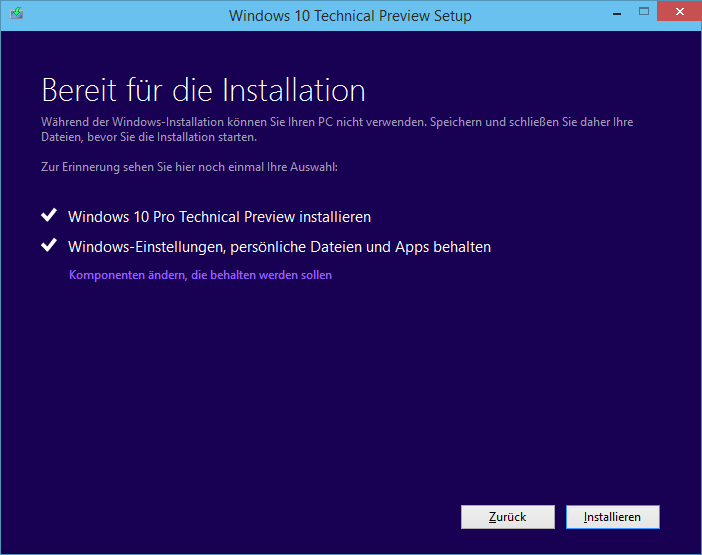

Im nächsten Fenster wird mitgeteilt, dass alle Windows-Einstellungen, persönlichen Dateien und Apps erhalten bleiben.

Mit einem Klick auf “Installieren” erfolgt der Insallationsvorgang und nach wenigen Minuten habt ihr eine deutsche Technical Preview Build 9926.

Sie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen

Neueste Kommentare