In meinem Artikel “Miracast: Android und Amazon Fire TV Stick” habe ich euch bereits gezeigt, wie ihr den Bildschirminhalt eures Android-Geräts per Miracast auf den Amazon Fire TV Stick übertragen könnt. Aber auch Windows 8.1 unterstützt den Screencast-Standard Miracast. Im Vergleich zu Android ist die Einrichtung jedoch etwas umständlicher. In diesem Artikel zeige ich euch die notwendigen Schritte.

Voraussetzungen

Windows 8.1 bietet standardmäßig eine Unterstützung für Miracast. Damit das Ganze funktioniert, müssen aber neben der Hardware auch die verwendeten Treiber mitspielen.

Der WLAN-Adapter bzw. der Treiber muss sowohl Virtual Wi-Fi (ab NDIS 6.2) als auch Wi-Fi Direct (NDIS 6.3) unterstützen. Bei aktuellen Geräten ist dies jedoch so gut wie immer gegeben.

Darüber hinaus muss ein WDDM 1.3 Grafikkartentreiber mit Miracast-Support installiert sein. Auch dieser Punkt sollte mittlerweile keine größeren Probleme mehr bereiten.

Einrichtung

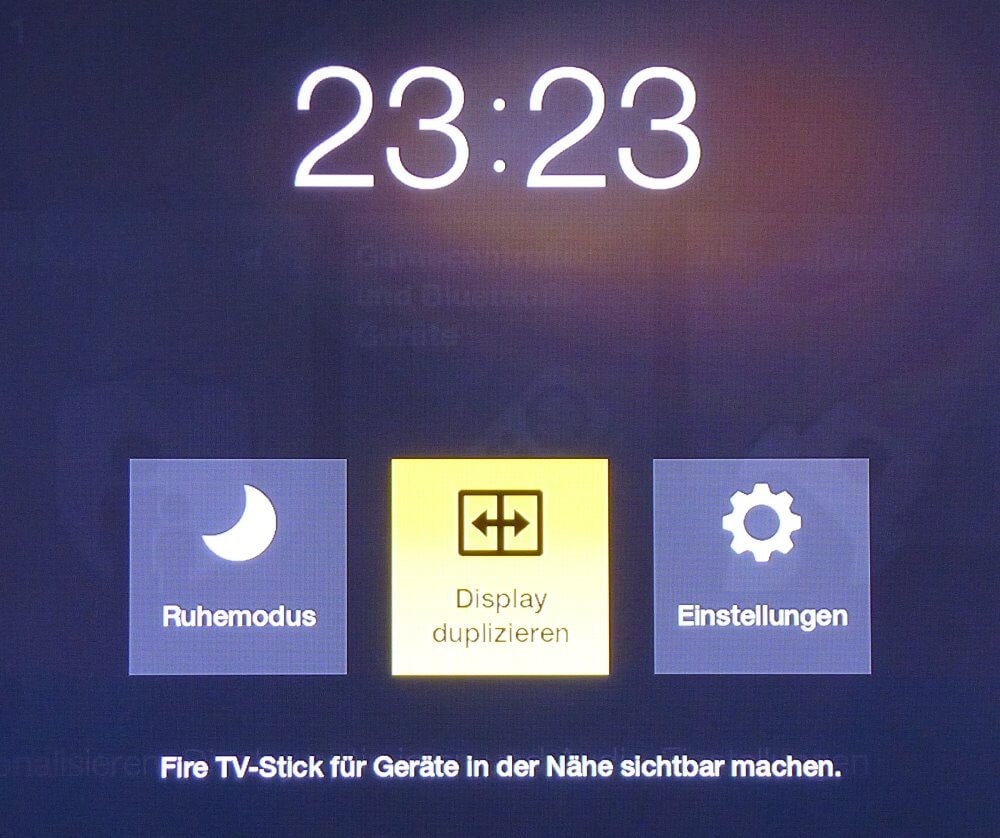

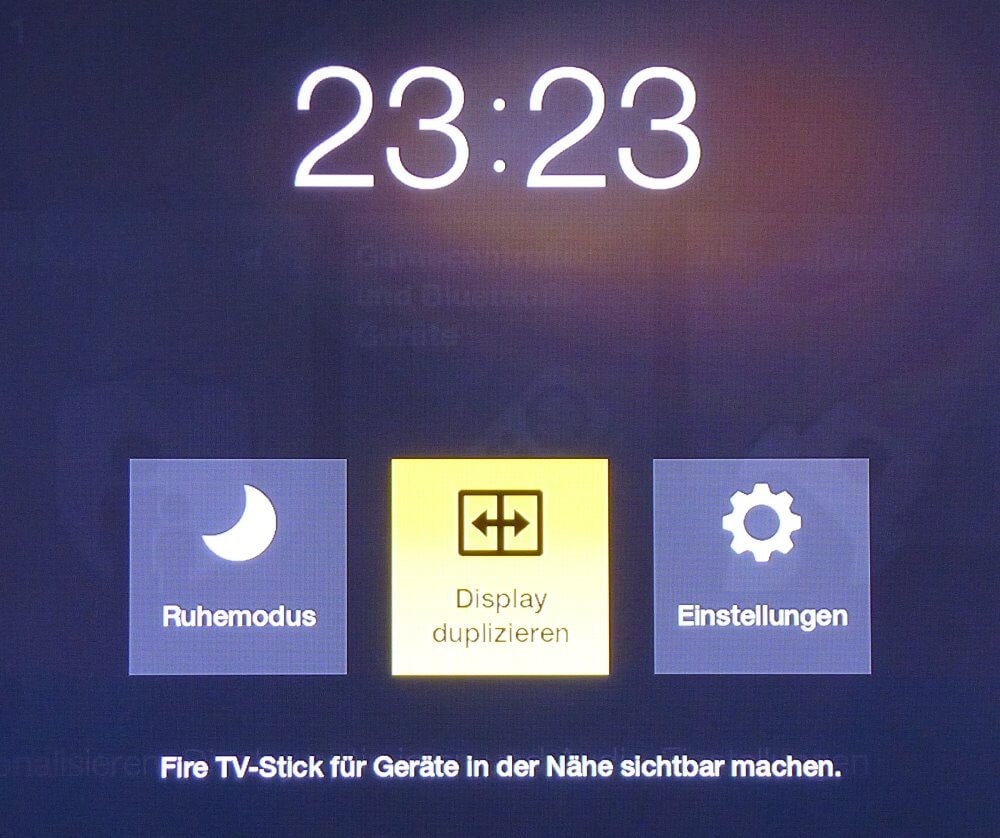

Zuerst muss die Miracast-Funktion am Fire TV Stick aktiviert werden. Diese ist nämlich standardmäßig ausgeschaltet. Der schnellste Weg führt über einen längeren Druck der “Home“-Taste auf der Fernbedienung. Anschließend erscheint ein Schnellwahlmenü mit der Option “Display duplizieren“. Alternativ kann Miracast auch über die Einstellungen aktiviert werden. Der entsprechende Menüpunkt ist unter “Einstellungen“, “Töne und Bildschirm” zu finden.

Nach Aktivierung der Funktion erscheint ein Wartebildschirm. Jetzt gehts unter Windows weiter.

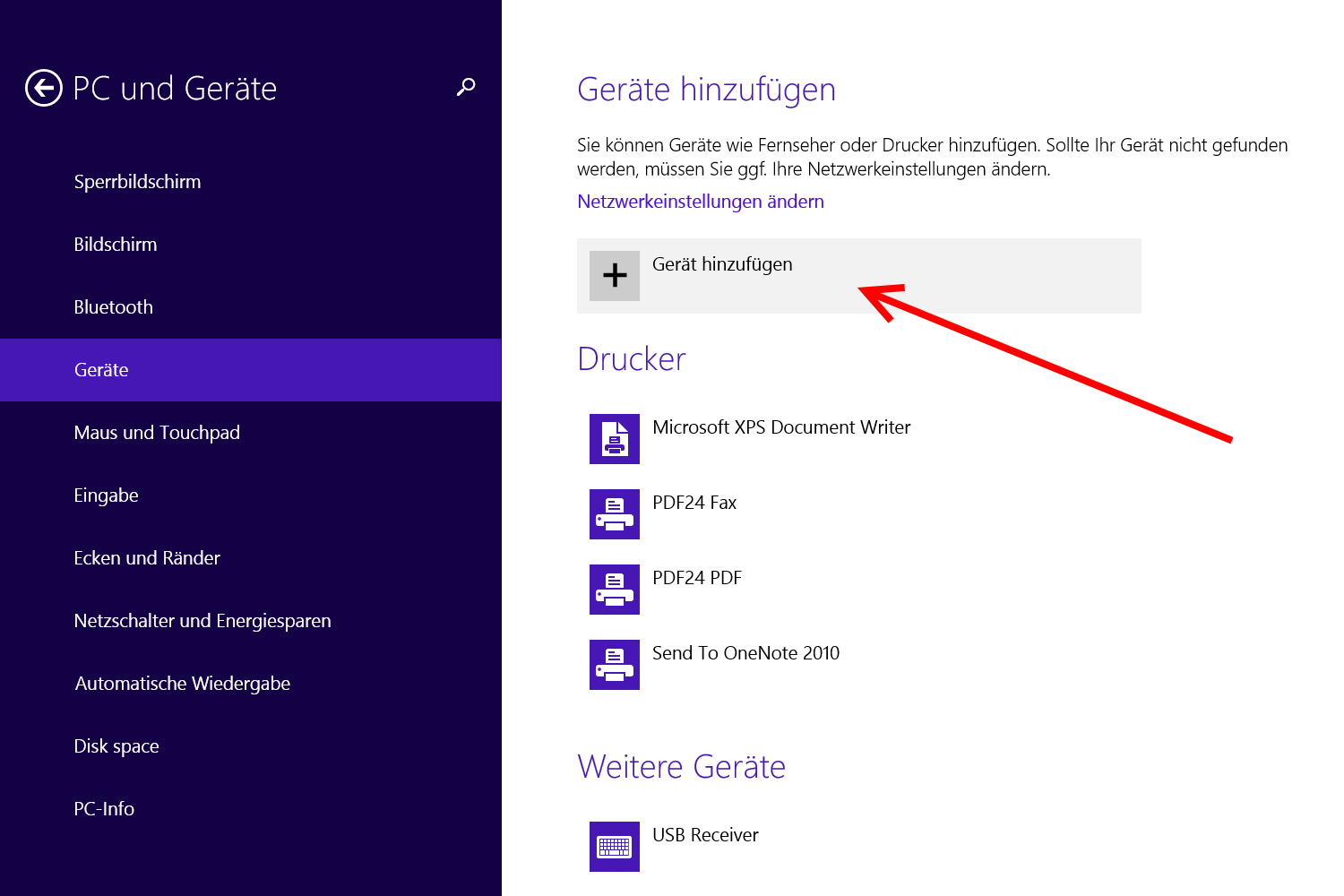

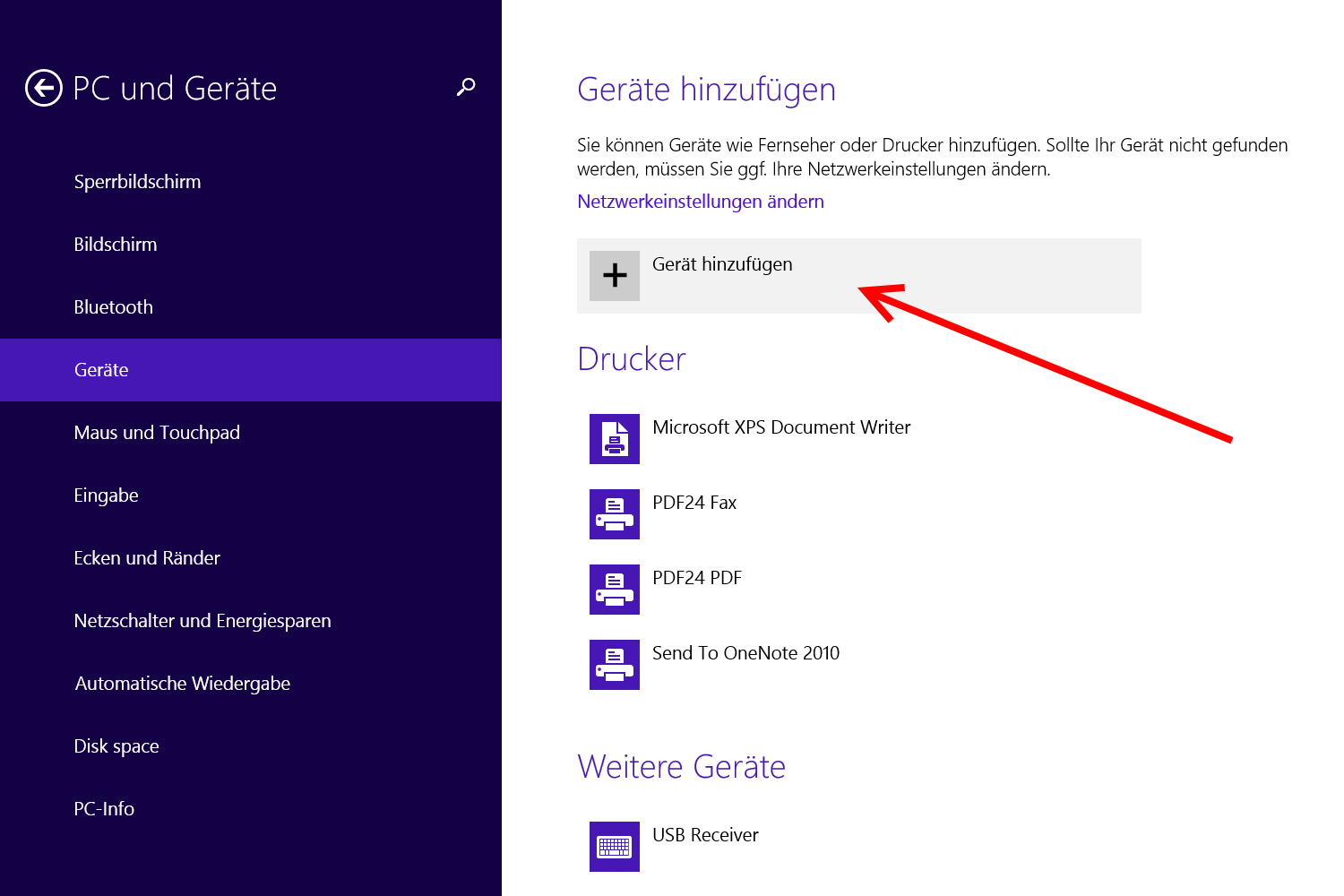

Die Einrichtung erfolgt über die App “PC-Einstellungen“. Diese kann entweder über die Suchfunktion oder über die Charms-Leiste (Einstellungen –> PC-Einstellungen ändern) gestartet werden. Innerhalb der App muss zur Kategorie “PC und Geräte” gewechselt werden, wo dann der Unterpunkt “Geräte” ausgewählt werden muss.

Hier auf den Befehl “Gerät hinzufügen” klicken.

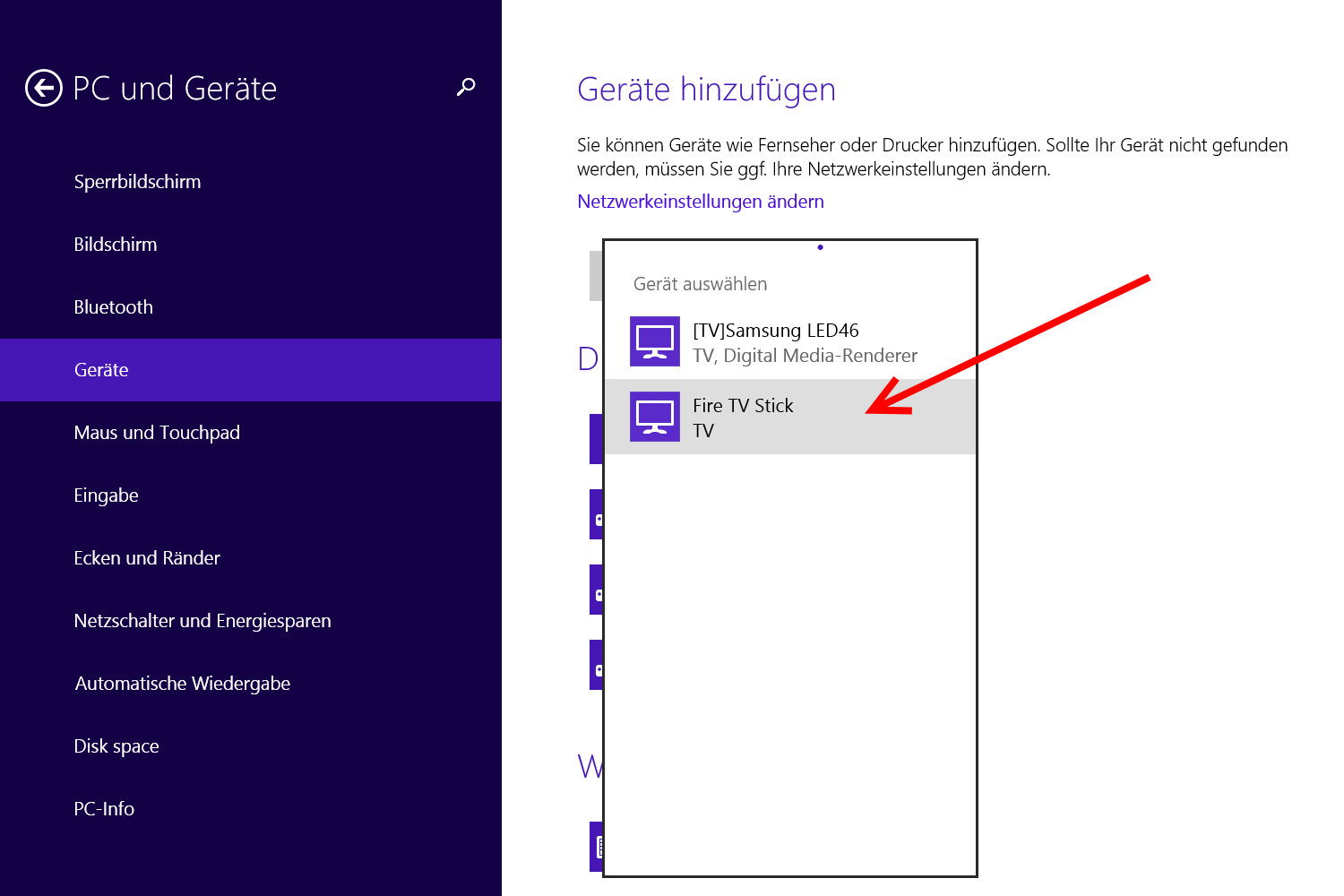

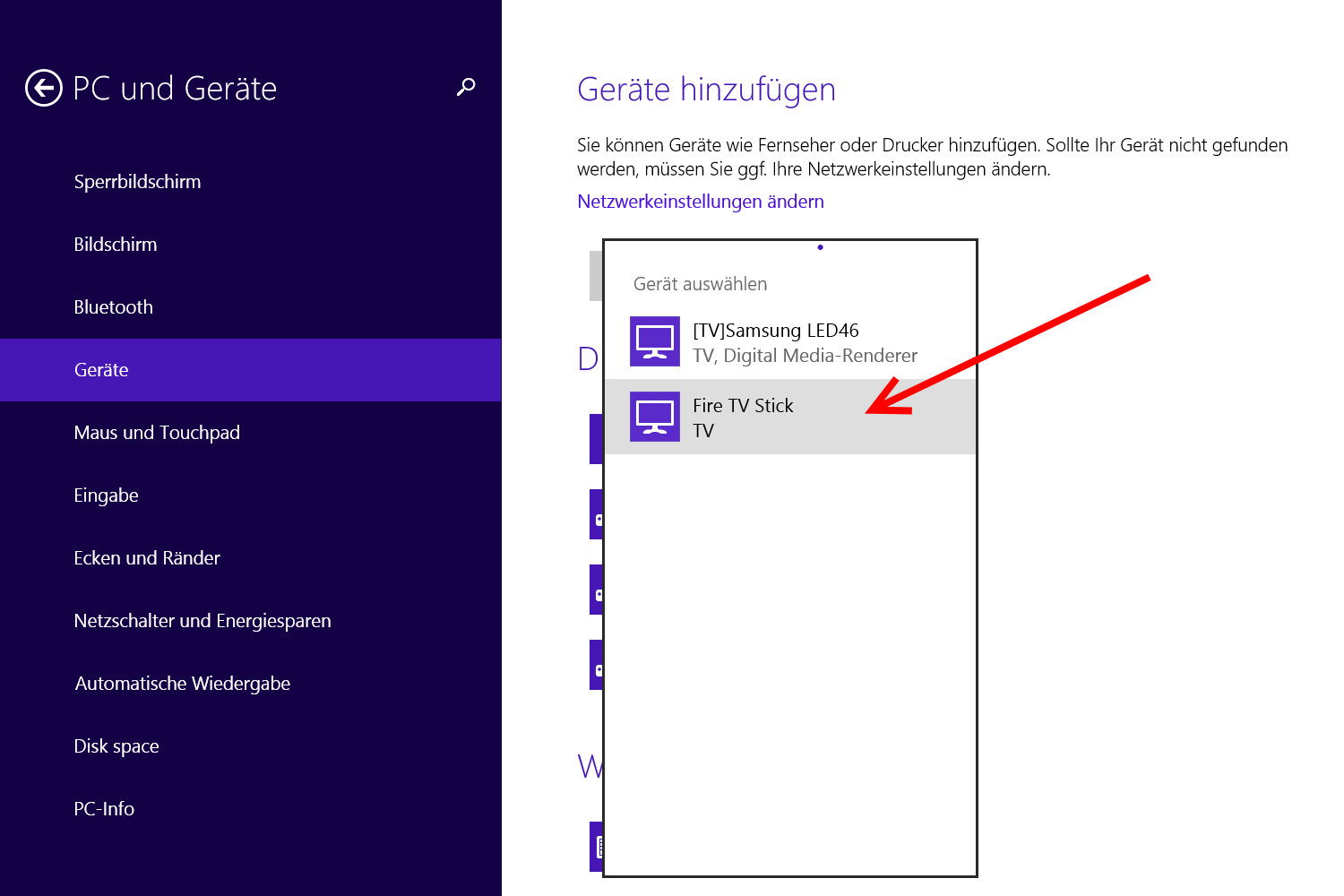

Jetzt sollten alle verfügbaren Miracast-Empfänger aufgelistet werden. Wir wählen den Fire TV Stick aus.

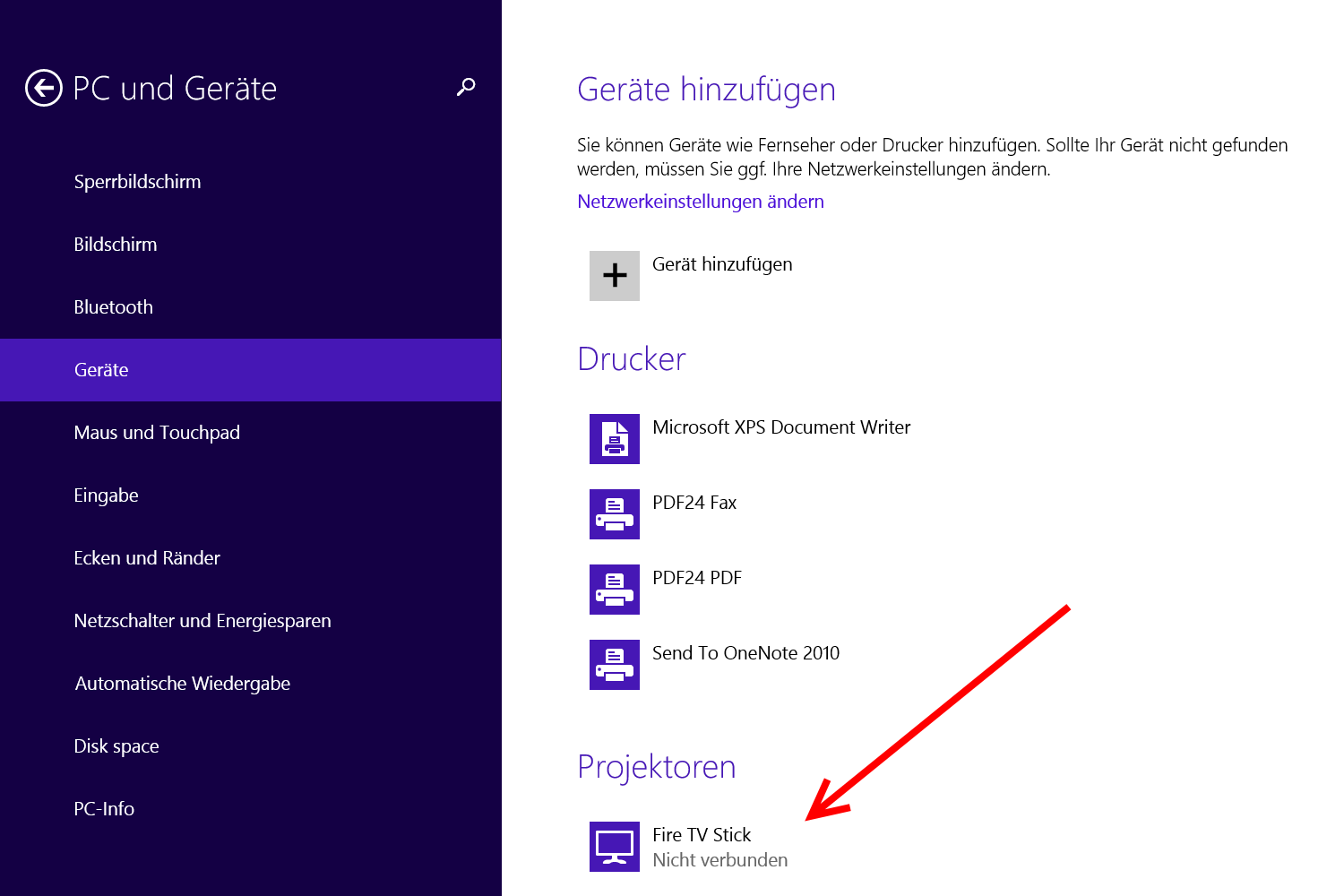

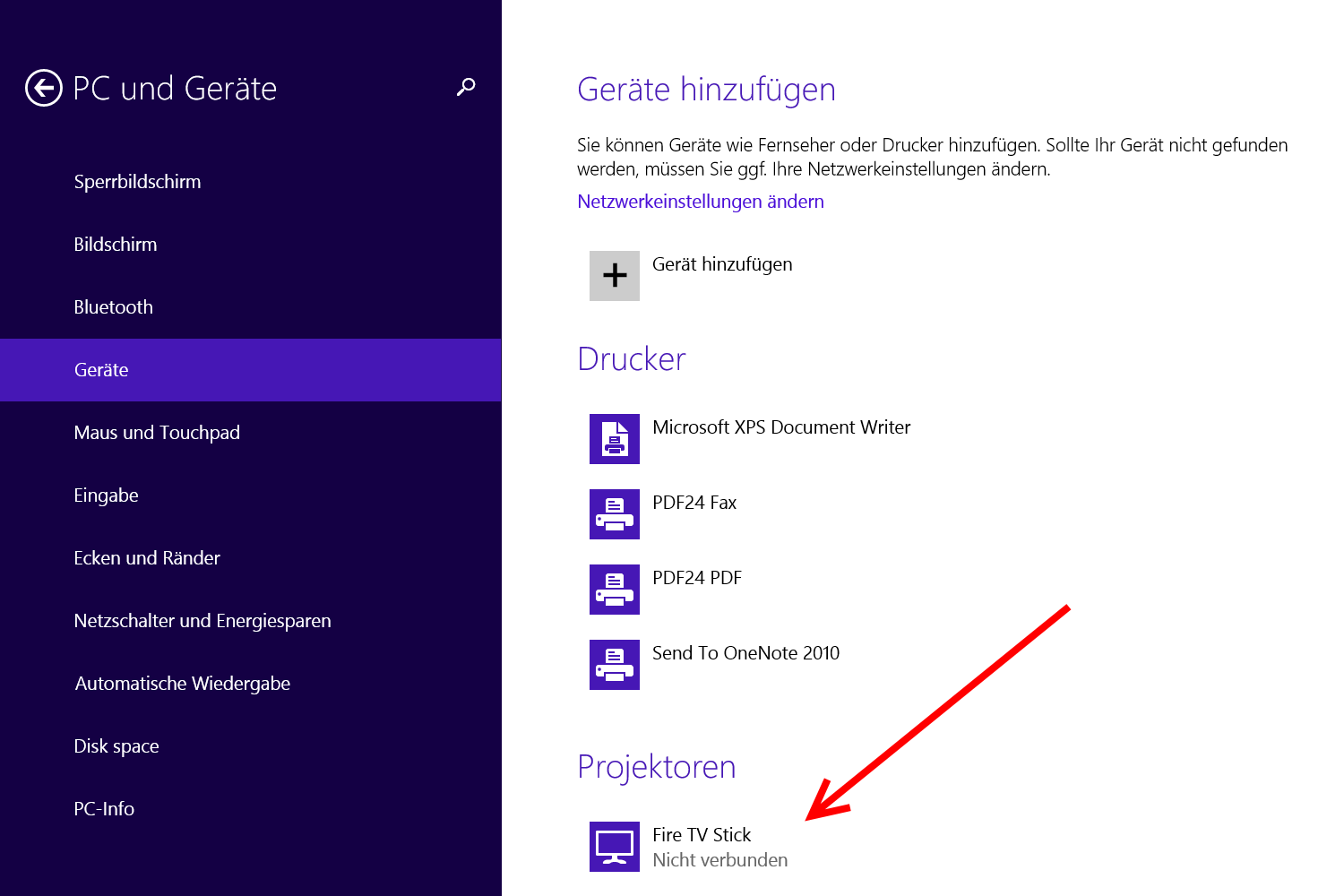

Nach erfolgreicher Einrichtung sollte der Fire TV Stick als neuer Projektor in der Geräteliste aufgeführt sein. Jetzt ist das Windows-Gerät erfolgreich mit dem Fire TV Stick gekoppelt.

Falls die Einrichtung wider Erwarten nicht funktioniert am besten das Gerät aus Windows entfernen (notfalls über den Geräte-Manager), den Fire TV Stick neustarten und alle Schritte wiederholen.

Miracast verwenden

Wenn die Kopplung zwischen den beiden Geräten funktioniert hat, könnt ihr euren Bildschirminhalt teilen.

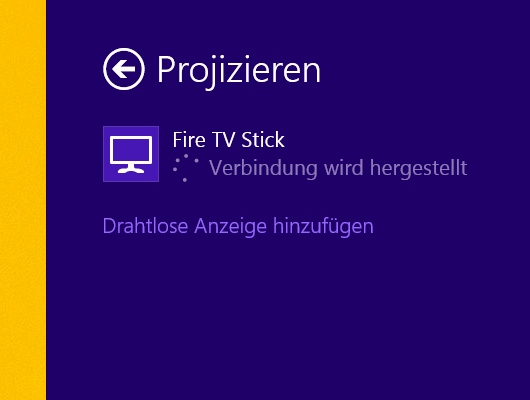

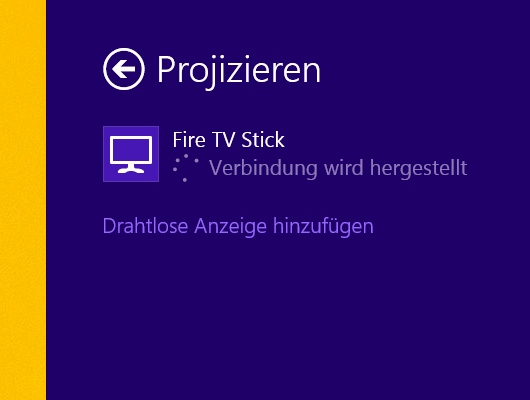

Dazu muss die Charms-Leiste aufgerufen und der Punkt “Geräte” ausgewählt werden. Anschließend “Projizieren” anklicken.

Nun erfolgt der Verbindungsaufbau mit dem gekoppelten Fire TV Stick.

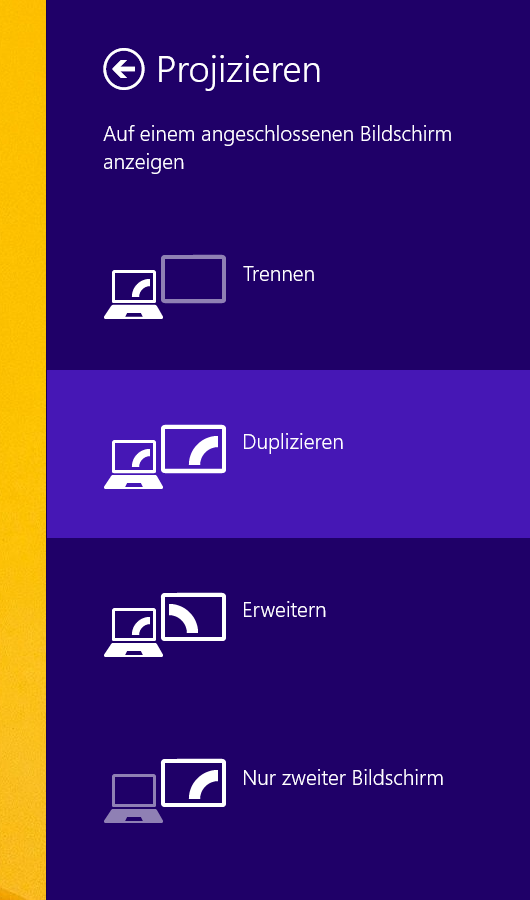

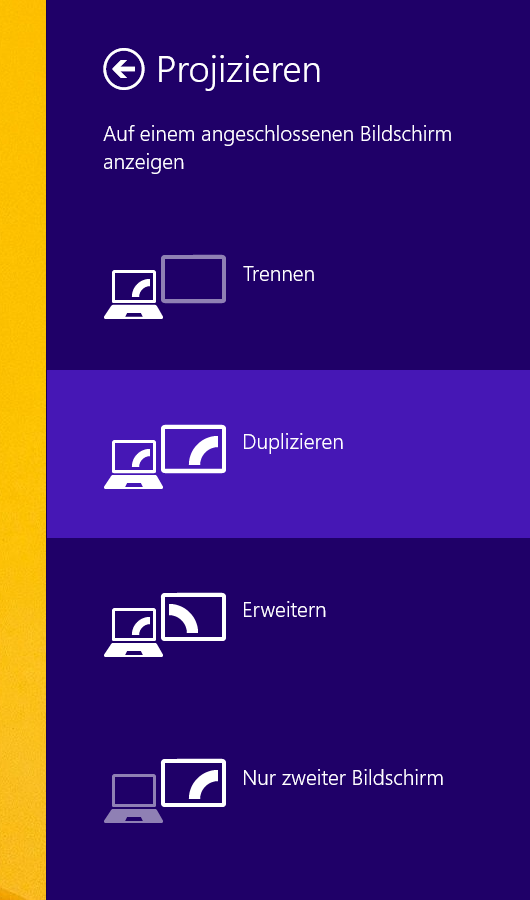

Sobald die Verbindung steht und der Bildschirminhalt auf dem TV angezeigt wird, kann erneut der Punkt “Projizieren” aus der Charms-Leiste ausgewählt werden. Hier lässt sich dann auswählen, ob der Bildschirm dupliziert oder erweitert werden soll.

Wie bei der Kopplung kann es auch hier zu Problemen kommen. Teilweise musste ich während meinen Tests drei oder vier Versuche starten, bis der Bildschirminhalt meines Lenovo T450s am TV zu sehen war. Auch in diesem Fall hat sich gezeigt, dass ein Neustart des Amazon Fire TV Sticks Wunder bewirken kann. Danach konnte die Verbindung blitzschnell und ohne Probleme aufgebaut werden. Natürlich muss Miracast am Stick zuvor wieder aktiviert werden.

Neueste Kommentare