Zum Auftakt der Ignite 2016 in Atlanta hat Microsoft die neue Windows Server Version offiziell veröffentlicht. Microsoft hatte dies bereits im Juli angekündigt und das Versprechen wurde erfüllt. Zurzeit steht von Windows Server 2016 lediglich eine 180 Tage gültige Evaluierungsversionen zum Download bereit. Der Download über MSDN oder das Volume Licensing Service Center (VLSC) sollten aber demnächst folgen. Ab Oktober wird es Windows Server 2016 dann auch zu kaufen geben.

Die Evaluationsversion steht in mehreren Sprachen zur Verfügung und bringt ziemlich genau 5 GByte auf die Waage. Diese Version ist nur zum Testen geeignet und sollte nicht für den Produktivbetrieb verwendet werden.

Download Windows Server 2016 Evaluierungsversion 180 Tage

Details zu Windows Server 2016

Windows Server 2016 wird es in drei Versionen geben:

- Datacenter (unlimitierte Virtualisierung und neue Features wie Shielded Virtual Machines, Software-defined Storage (SDS) und Software-defined Networking (SDN))

- Standard (universelles Server-Betriebssystem mit limitierter Virtualisierung)

- Essentials (für kleinere Unternehmen mit bis zu 25 Usern und bis zu 50 Geräten)

Nachfolgend die wichtigsten Unterschiede zwischen der Datacenter- und Standard-Edition:

| Feature | Datacenter Edition | Standard Edition |

|---|---|---|

| Core functionality of Windows Server | yes | yes |

| OSEs / Hyper-V Containers | Unlimited | 2 |

| Windows Server containers | Unlimited | Unlimited |

| Host Guardian Service | yes | yes |

| Nano Server* | yes | yes |

| Storage features including Storage Spaces Direct and Storage Replica | yes | no |

| Shielded Virtual Machines | yes | no |

| Networking stack | yes | no |

| Core-based pricing** | 6.155 US-Dollar | 882 US-Dollar |

* Software Assurance is required to deploy and operate Nano Server in production.

** Pricing for Open (NL) ERP license for 16 core licenses. Actual customer prices may vary.

Eine detaillierte Übersicht aller neuen Features in Windows Server 2016 stellt Microsoft als PDF-Datei bereit.

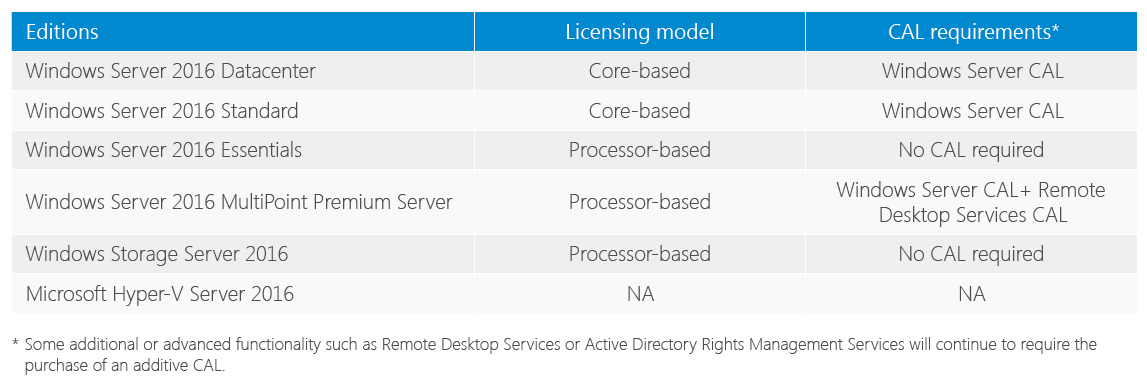

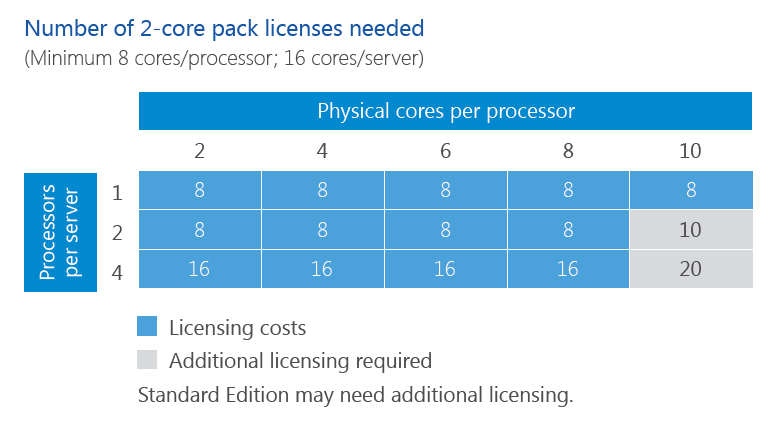

Bei der Lizenzierung geht Microsoft neue Wege und stellt auf ein Core-basiertes Lizenzmodell um:

Auch hier stellt Microsoft weitere Informationen in einer PDF-Datei bereit.

Sie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen

Neueste Kommentare