In einigen europäischen Ländern bietet der Bezahldienst PayPal bereits seit längerem kostenlose Retouren an. Relativ überraschend gab das Unternehmen nun bekannt, dass ab sofort auch deutsche PayPal-Kunden in den Genuss von kostenlosen Rücksendungen kommen. Das Angebot ist jedoch zeitlich und auf eine bestimmte Anzahl von Rücksendungen begrenzt.

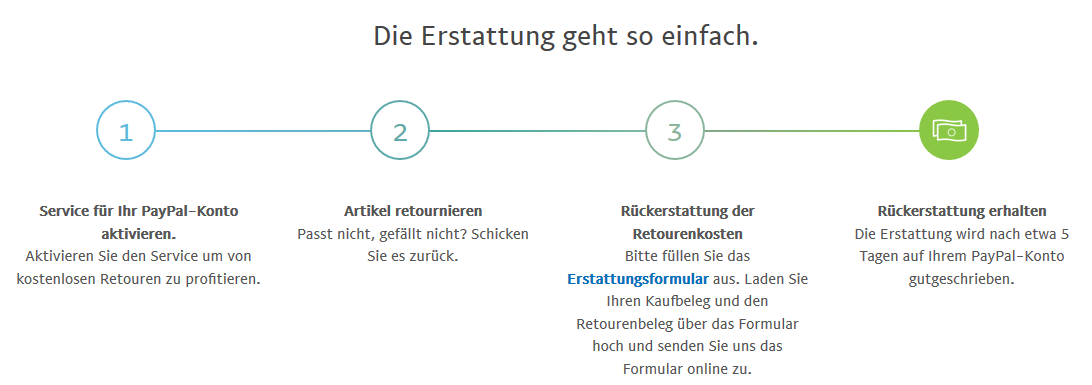

Mit dem neuen Dienst möchte PayPal einen Mehrwert bieten, der über das reine Bezahlen hinausgeht. Sofern Händler keine kostenlose Rücksendung anbieten, können sich Kunden die Rücksendekosten bis zu einer Grenze von 25 Euro erstatten lassen. Das Angebot ist zunächst bis zum 28. Februar 2017 gültig und kann von jedem Kunden insgesamt sechsmal genutzt werden. Vor der Nutzung muss der Dienst zunächst über eine PayPal-Webseite aktiviert werden. Nach der Rücksendung der Ware an den Händler hat der Kunde 30 Tage Zeit, die Erstattung unter Angabe von einigen Informationen und Belegen zu beantragen. Als Beleg kann beispielsweise ein Einlieferungsbeleg dienen. Das Angebot ist nur für deutsche Privatkunden und Retouren per Standardversand gültig. Der Betrag wird nach wenigen Tagen auf das PayPal-Konto des Kunden gutgeschrieben.

Der Service ist nicht nur für deutsche Shops gültig, sondern kann auch bei Bestellungen in ausländischen Online-Shops wahrgenommen werden. Einzige Voraussetzung ist ein entsprechendes Widerrufs- oder Rückgaberecht.

Selbstverständlich zielt das Angebot darauf ab, dass mehr Leute ihre Online-Einkäufe via PayPal bezahlen. Dennoch ist es kein schlechtes Angebot, denn gerade kleine Händler bieten oft keine kostenfreien Rücksendungen mehr an, was teilweise auch mit der Gesetzesänderung in Deutschland zusammenhängt. Seit dem 13. Juni 2014 müssen Kunden ausdrücklich den Widerruf ihres Kaufs erklären und Rücksendekosten zudem komplett selbst tragen, auch wenn der Warenwert über 40 Euro beträgt. Nichtsdestotrotz bieten viele große Internethändler nach wie vor kostenlose Rücksendungen an.

Sie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen

Neueste Kommentare